기초 분석

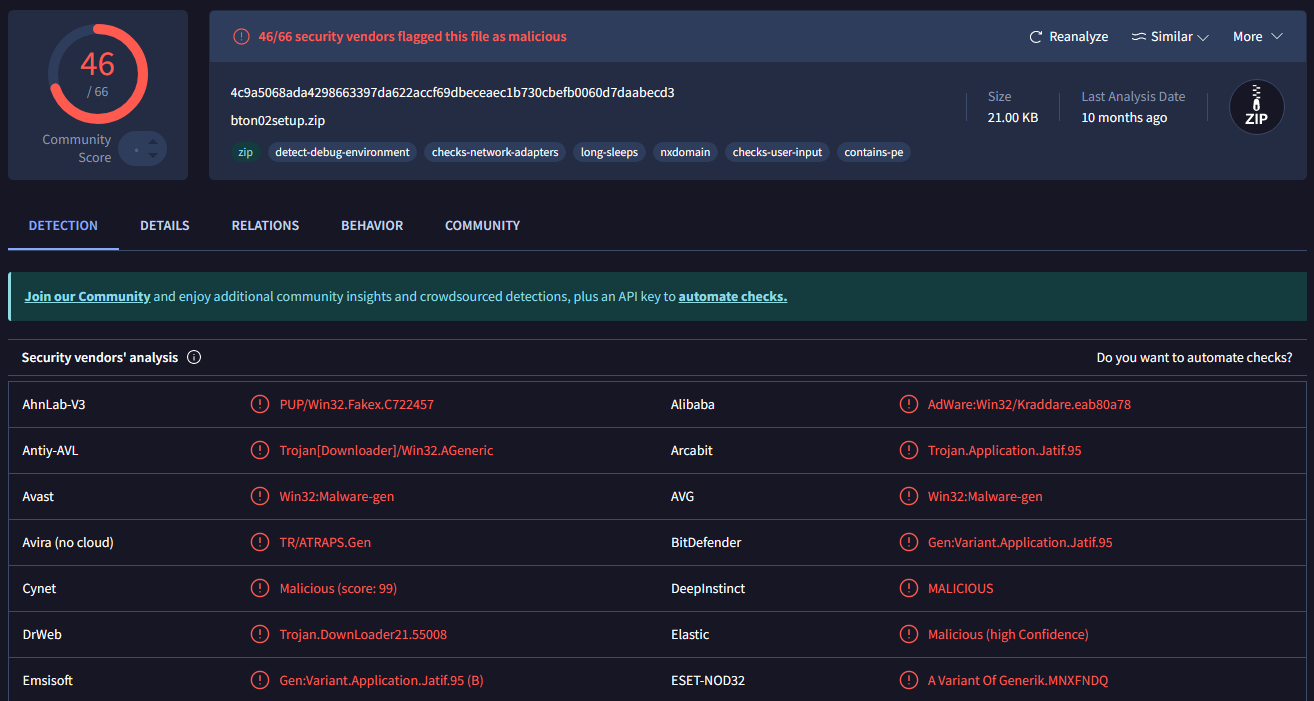

VirusTotal - AntiVirus engine 검색

가장 먼저 준비된 bton02setup.zip 파일을 VirusTotal에 검색했다.

AhnLab-V3, Alibaba, Arcabit 등 다양한 AntiVirus engine이 해당 파일을 위험으로 등록한 것을 확인할 수 있다.

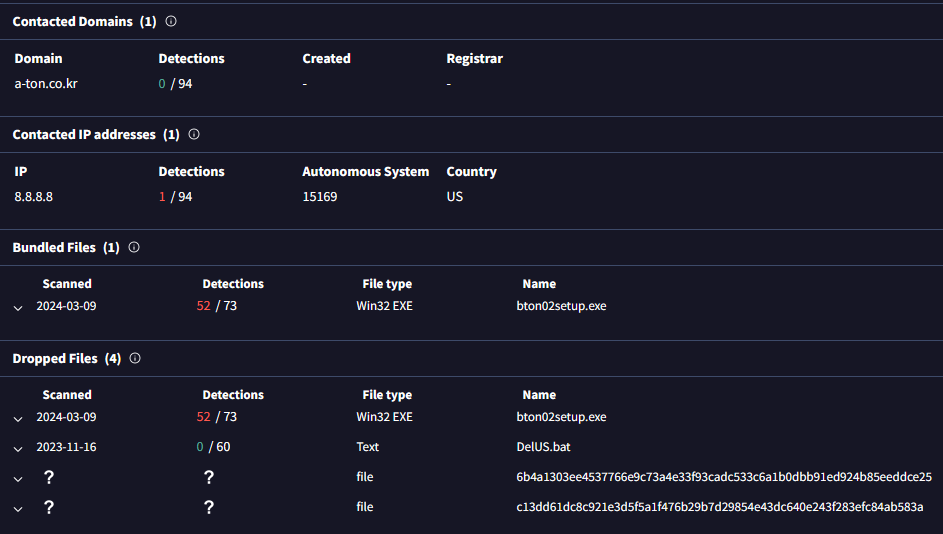

VirusTotal - Relations

- 관련 있는 도메인 주소 : 'a-ton.co.kr'

- 실행 결과 생성되는 파일

- 'bton02setup.exe'

- 'DelUS.bat' : UNSETUP.EXE 파일 삭제를 시도한다. 삭제될 때까지 시도한다. 삭제를 마치면 자신도 삭제한다.

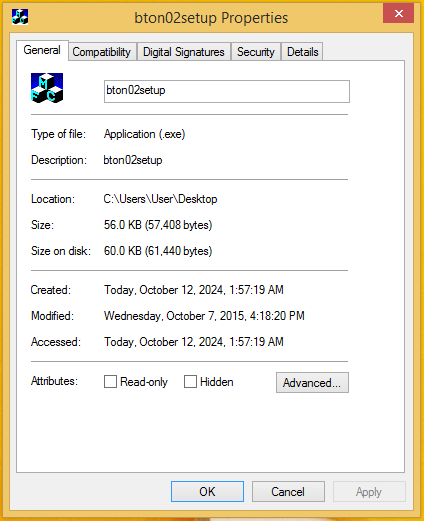

정적 분석

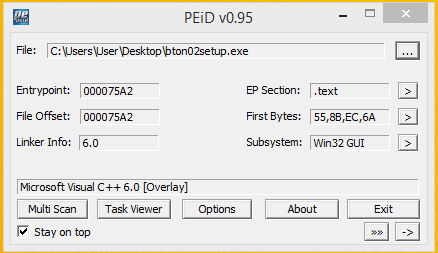

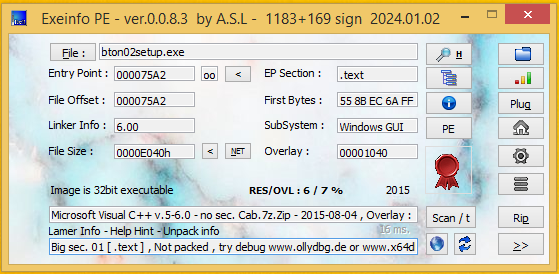

패킹 여부 검사 - PEiD, Exeinfo PE

패킹 여부를 확인하면, 해당 파일은 1) Microsoft Visual C++ v 환경에서 생성되었고, 2) 패킹 되지 않은 코드 파일 ('.text')임을 알 수 있다.

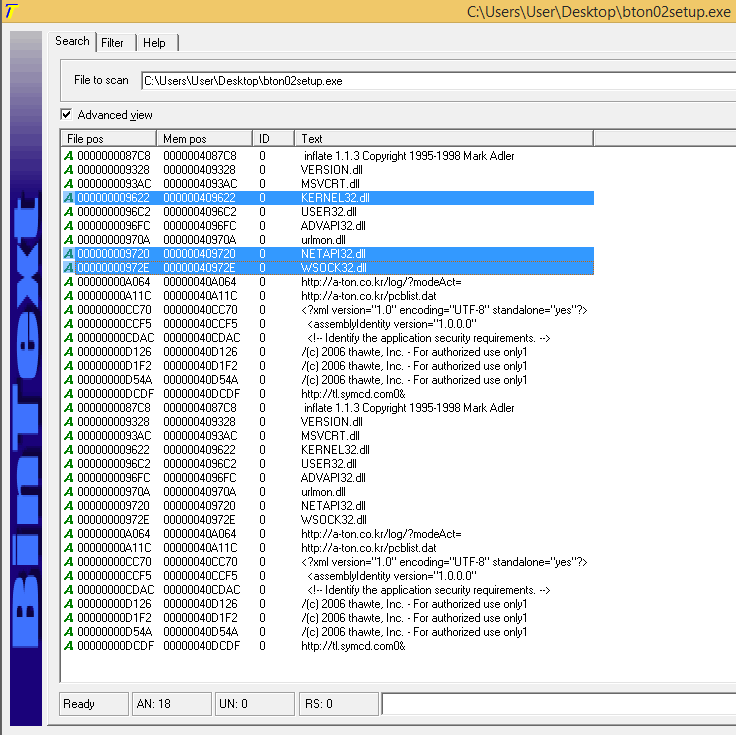

문자열 검색 - binText

- KERNEL32.dll

- Windows kernel module

- 32-bit dll로 메모리 관리, I/O 작업 및 interrupt 수행

- NETAPI32.dll

- 네트워크와 연관된 작업 수행

- ex. 네트워크 연결 관리, 공유 자원 접근 및 사용자 인증

- WSOCK32.dll

- Windows network 스택의 중요 요소

- Winsock (Windows Sockets) 기능 관리

위 DLL 파일로 보아 해당 실행 파일은 Windows와 관련된 중요한 작업, 특히 네트워크와 socket 부문으로 접근할 것을 확인했다.

xml의 <security> 태그에서 관리자 수준의 실행 권한("requireAdministrator")을 요구하는 것을 확인할 수 있다.

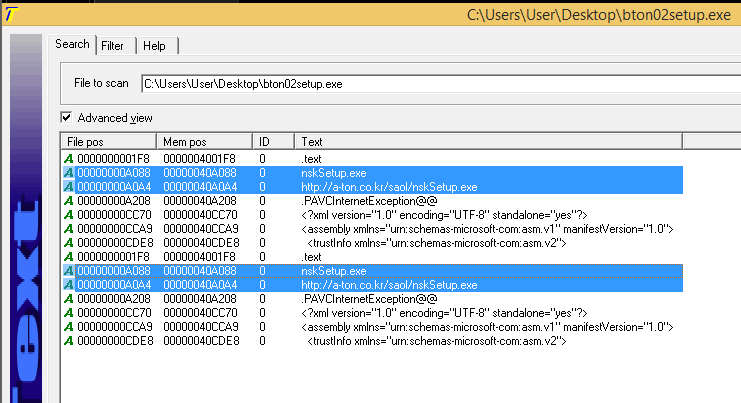

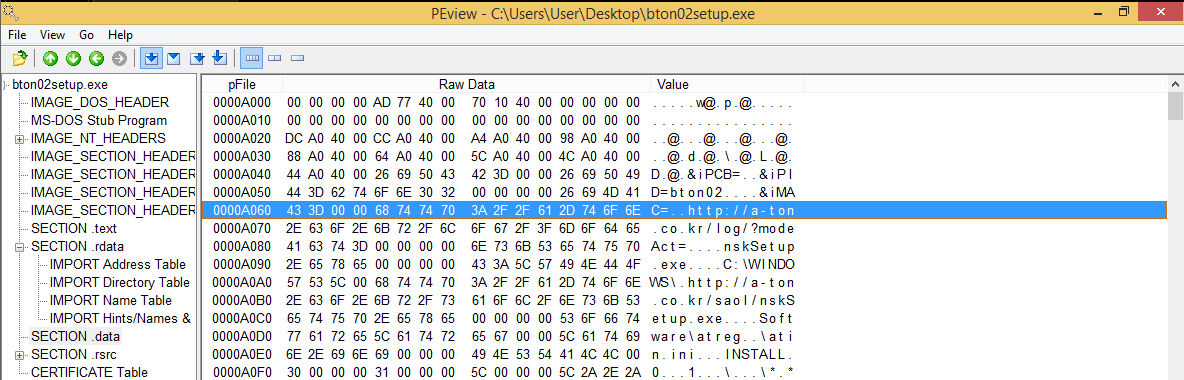

- 웹 사이트 : a-ton.co.kr

- 실행 파일 : nskSetup.exe

VirusTotal에서 확인한 드랍 파일 'nskSetup.exe'와 해당 파일의 출처인 'a-ton.co.kr' 웹사이트를 확인할 수 있다.

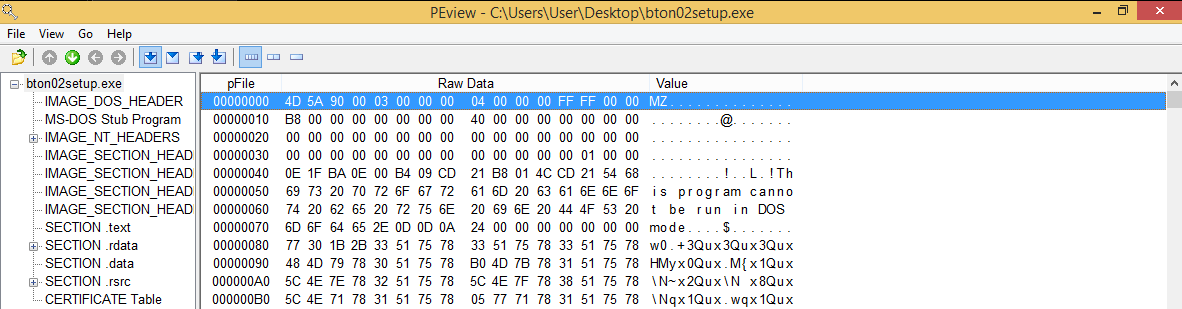

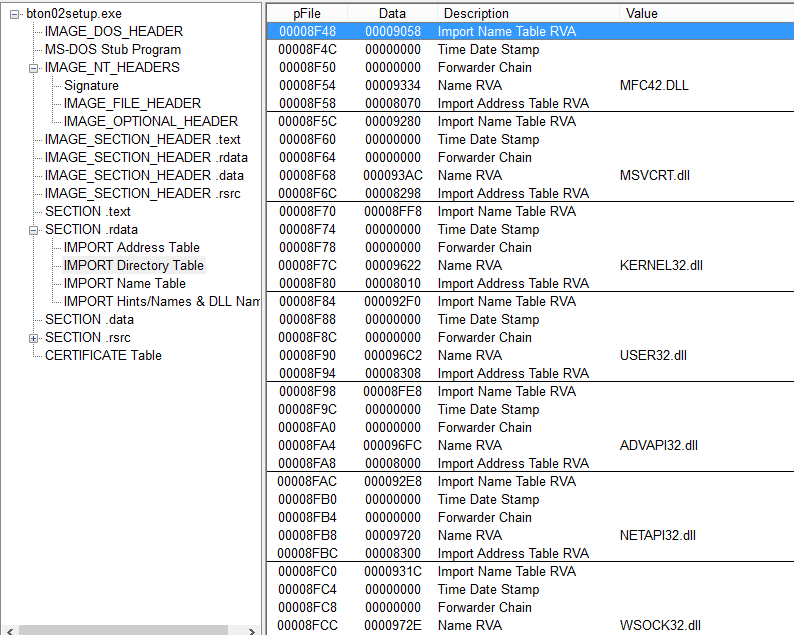

PEview

VirusTotal을 통한 기초 분석과 여러 정적 분석 도구를 통해 확인한 사실을 PEview를 통해 재확인했다.

동적 분석

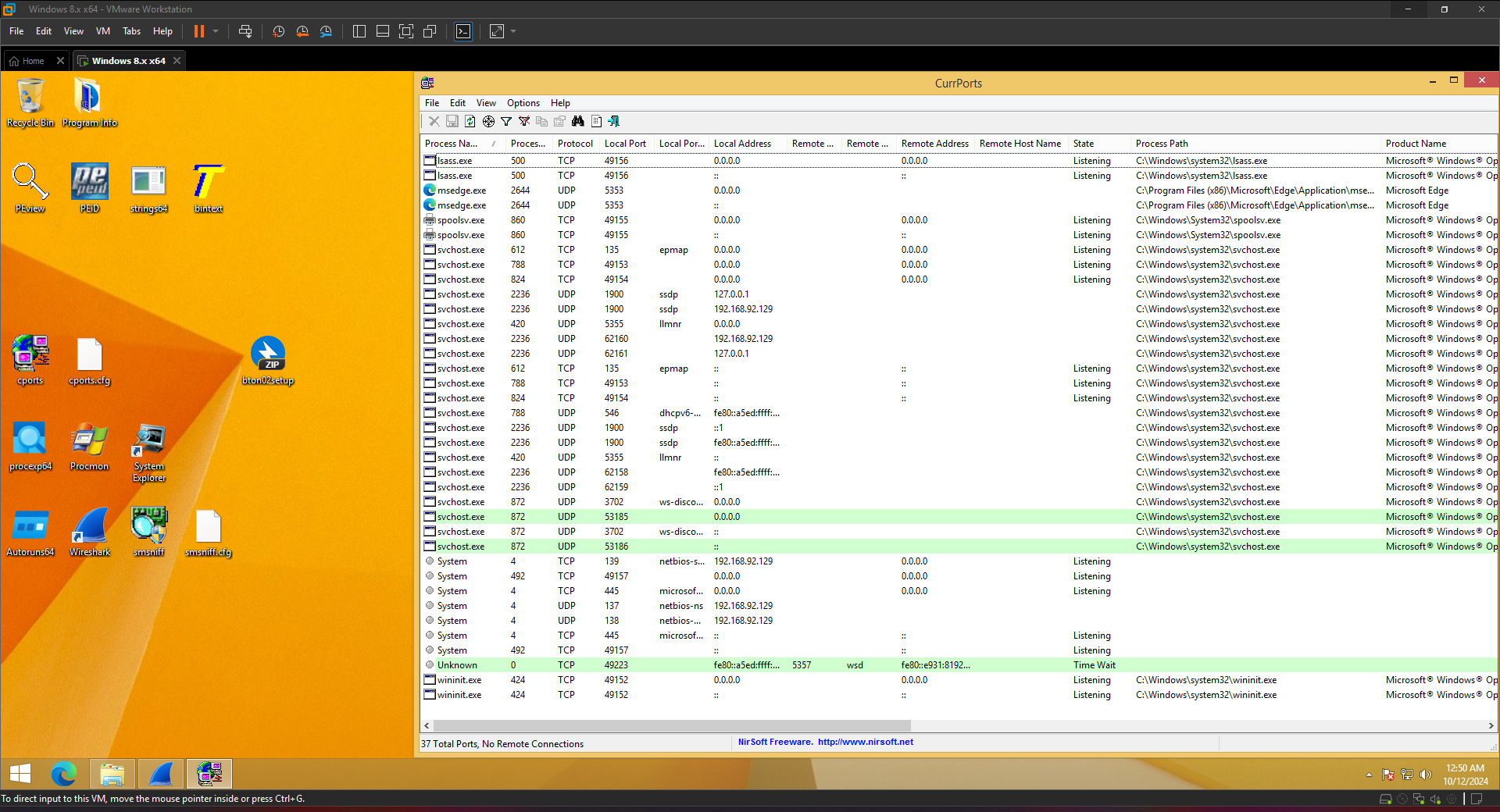

Cports

bton02setup.exe 파일 실행 후 잠시간 Unknown 파일이 실행된 뒤 바로 사라졌다.

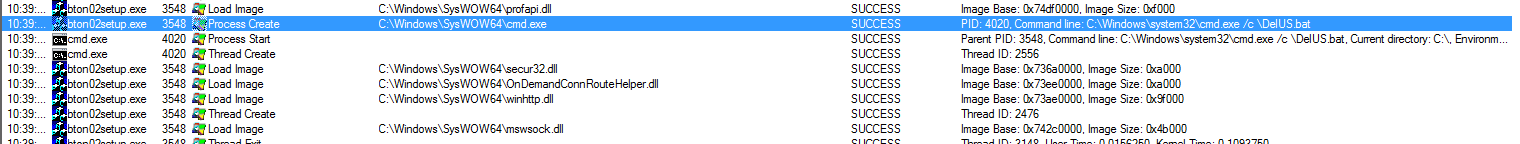

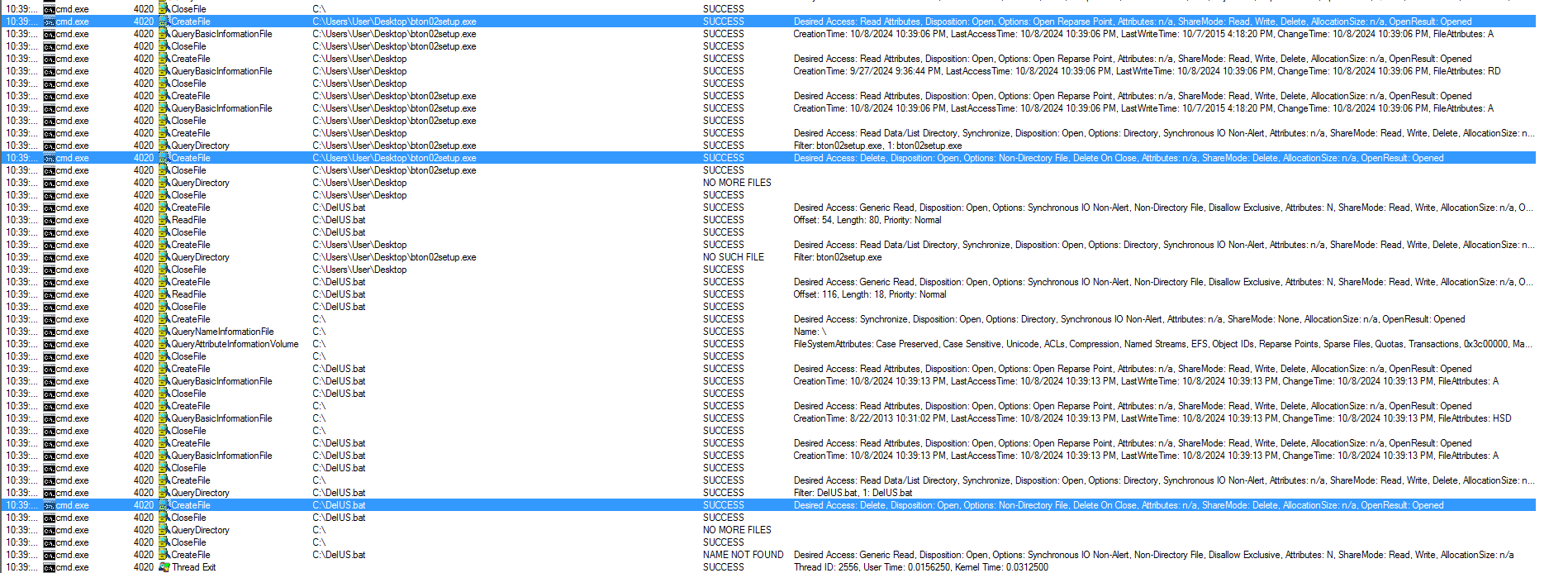

Process Monitor

Process Monitor를 통해 관리자 권한으로 실행된 bton02setup.exe의 활동을 추적했다.

bton02setup.exe를 실행하면 bton02setup.exe와 DelUS.bat이 삭제된다.

Process Explorer

어떤 변화도 없었다.

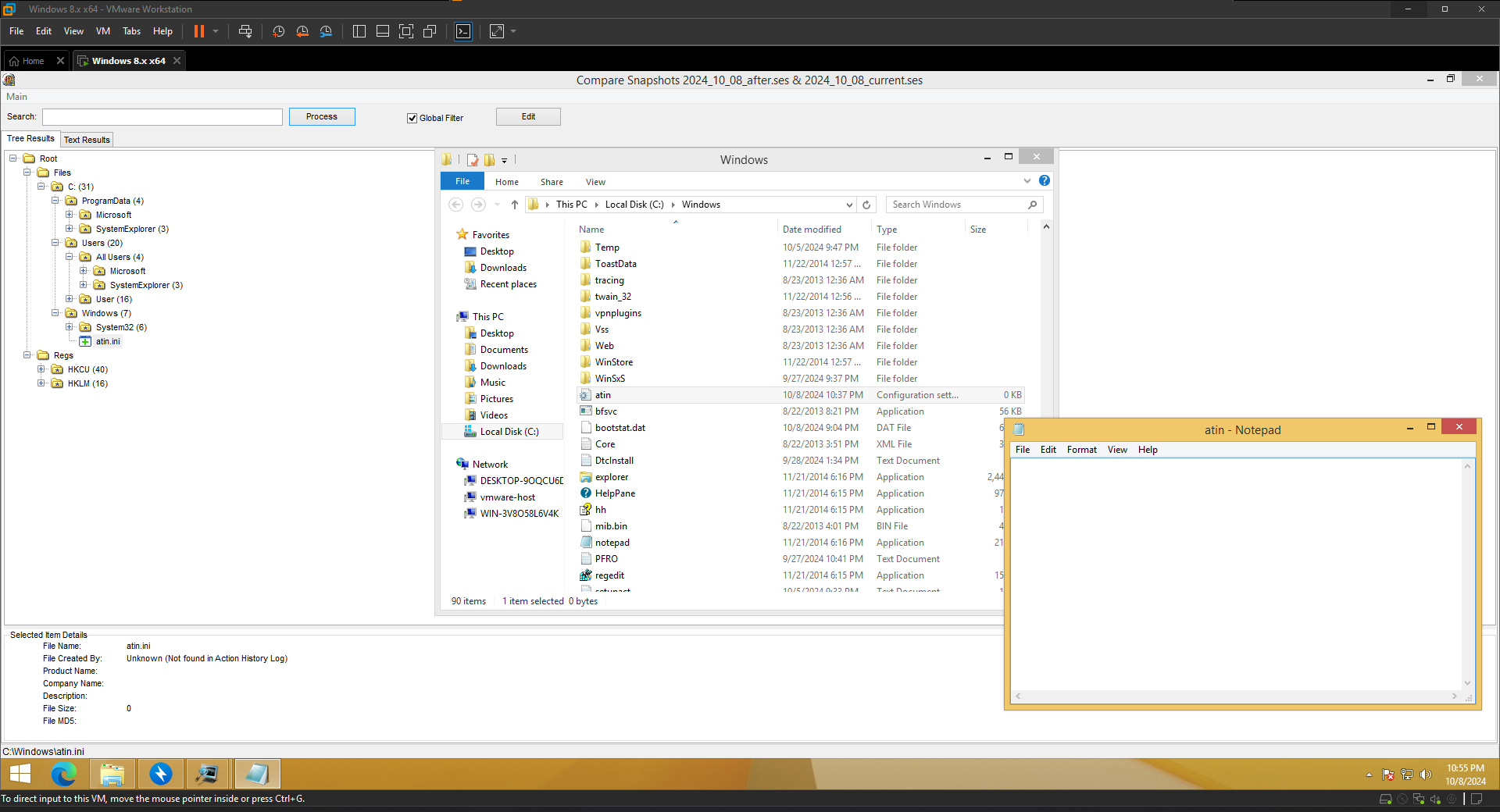

System Explorer

SystemExplorer의 snapshot 기능을 사용하여 bton02setup.exe 실행 결과 전후를 비교하니 'atin' 환경 설정 파일이 생성된 걸 확인했다.

파일이 위치한 폴더로 이동하여 확인하니 빈 파일이었다.

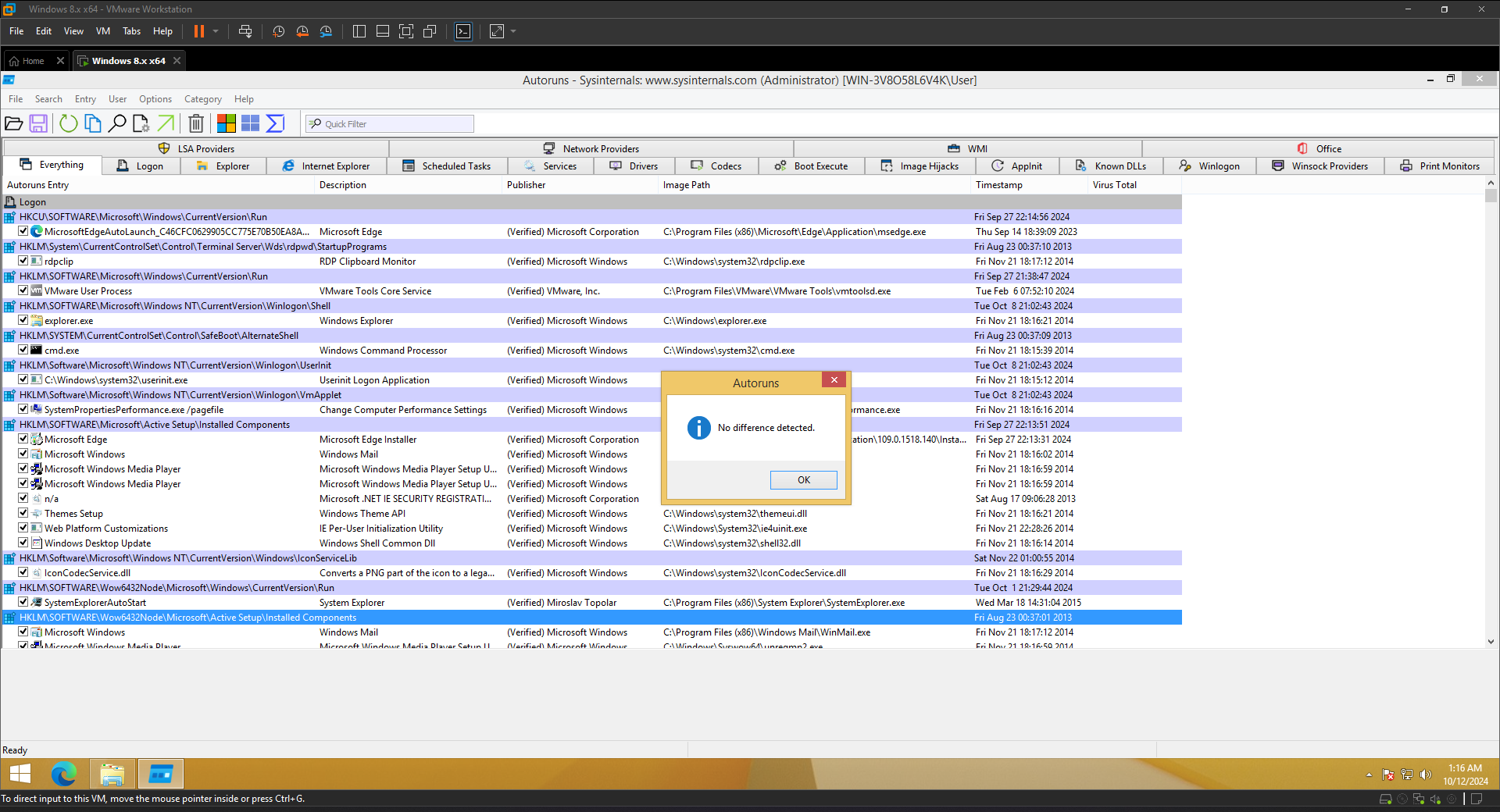

Autoruns

bton02setup.exe 파일 실행 전후로 시작 프로그램 환경은 변경되지 않았다.

Smsniff & Wireshark

bton02setup.exe 실행 후 그와 관련된 어떠한 네트워크 연결 활동도 확인되지 않았다.

결론

- 기초 분석 결과, 해당 파일은 실행 후 스스로 삭제하도록 동작하는 파일일 것이다.

- 정적 분석 결과, 해당 파일은 패킹되지 않은 것으로, 네트워크 패킷 관련 DLL을 다운로드하고, 'a-ton.co.kr' 웹사이트를 통해 nskSetup.exe 파일을 다운로드 받는 동작을 수행할 것이다.

- 동적 분석 결과, bton02setup.exe 파일을 실행하면 cmd.exe 를 통해 bton02setup.exe와 DelUS.bat을 삭제하는 동작을 확인했다.

정리하면, 해당 파일은 네트워크 관련 동작을 수행하는 악성 파일이지만 'a-ton.co.kr'로부터 nskSetup.exe 파일을 다운로드 받는 동작이 실행되지 않아 더 이상 위협적이지 않게 되었다.

'리팩토링 > 2. 보안관제' 카테고리의 다른 글

| 리팩토링 16주차. 악성코드 분석 보고서 (0) | 2024.10.31 |

|---|---|

| 리팩토링 15주차. 악성코드 분석 실습(2) (1) | 2024.10.23 |

| 리팩토링 13주차. 악성코드 정적/동적 분석 도구 (1) | 2024.10.04 |

| 리팩토링 12주차. 악성코드 분석 환경 구성 & 악성코드 샘플링 웹사이트 (1) | 2024.09.24 |

| 리팩토링 11주차. 악성 코드 분석 방법 (1) | 2024.09.10 |